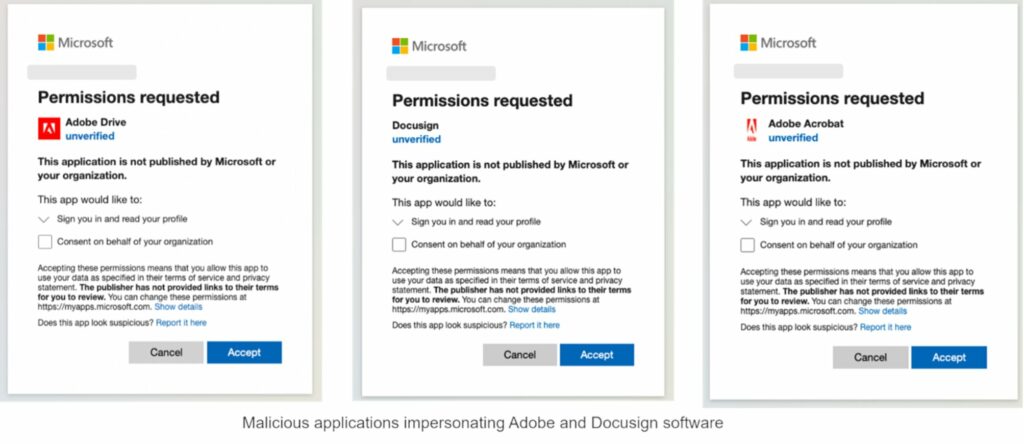

Attention : de fausses applications OAuth imitent Adobe et DocuSign pour cibler les utilisateurs de Microsoft 365 !

Depuis quelques semaines, une nouvelle vague de cyberattaques particulièrement astucieuses vise les entreprises utilisatrices de Microsoft 365. Les cybercriminels se font passer pour des applications bien connues comme Adobe ou DocuSign afin de tromper la vigilance des collaborateurs et accéder à leurs données sensibles.

Comment fonctionne cette menace ?

Ces attaques utilisent le protocole OAuth, une méthode d’authentification courante qui permet à une application tierce d’accéder à certains services (par exemple, votre messagerie ou vos fichiers sur Microsoft 365) sans que vous ayez à partager directement votre mot de passe.

Concrètement, les pirates envoient un mail convaincant, prétendument en provenance d’Adobe ou DocuSign, demandant à l’utilisateur d’autoriser une application à accéder à son compte Microsoft 365. En acceptant cette autorisation sans méfiance, le collaborateur donne involontairement aux pirates un accès étendu à ses mails, documents, contacts et autres informations sensibles.

Comment repérer ces fausses applications ?

Même si ces faux messages semblent réels, voici quelques signes qui doivent vous alerter :

- L’expéditeur utilise une adresse étrange ou inhabituelle.

- Le mail vous presse d’agir rapidement, évoquant une urgence ou une échéance proche.

- Vous êtes invité à cliquer sur un lien pour valider une opération inhabituelle.

Que faire pour VOUS protéger ?

- Vérifiez soigneusement les demandes d’autorisation : Ne cliquez jamais sur un lien ou une demande d’accès si vous avez un doute. Contactez votre responsable informatique en cas d’incertitude.

- Formez-vous aux bonnes pratiques : Apprenez à identifier les mails suspects et adoptez une attitude vigilante.

- Signalez immédiatement toute activité suspecte à votre référent sécurité ou votre partenaire informatique.

La vigilance de chaque collaborateur est essentielle pour protéger efficacement votre entreprise contre ces nouvelles menaces.

Prenez le réflexe de toujours vérifier avant de cliquer !

Sources : Proofpoint sur X https://x.com/Proofpoint